(أ) حرب المعلومات الهجومية

1. يتمثل هدف حرب المعلومات في الامتلاك والسيطرة على عملية الترابط لدى العدو، وفي تطبيق استراتيجية السيطرة على اتصالاته، ويتم ذلك من خلال القيام بدور (حارس البوابة) لهذه العملية، وبالتالي فإن أفضل استراتيجية هي التحكّم سراً في عملية الترابط لدى الطرف الآخر مع الإبقاء على ثقة هذا الطرف في نظام الترابط الخاص به، وفي هذا المجال يحاول المسؤولون عن حرب المعلومات فرض السيطرة على قدرات c41، وحث الطرف الآخر على اتباع تعليمات نابعة من سلطة القيادة، والعمل بها بعد أن يكون (حارس البواية) قد نجح في التلاعب بها، وبهذا يمكن الحصول على التفوق المنشود على الطرف الآخر ومن ثم فرض السيطرة عليه .

2. تتضمن حرب المعلومات الهجومية وضع الخطط واتخاذ كافة الإجراءات لإتلاف، أو تزييف، أو سرقة، أو تدمير المعلومات المسجلة، أو المتداولة على أنظمة الحواسب والاتصالات المستخدمة في نظم المعلومات، والقيادة، والسيطرة الآلية لدى العدو، وعلى مختلف المستويات الاستراتيجية والتعبوية والتكتيكية لمختلف أنواع القوات البرية والبحرية والجوية والدفاع الجوي، وفي كافة المجالات العسكرية والمدنية.

ويعتمد نجاح ذلك على الآتي:

أ المعرفة الدقيقة للبنية المعلوماتية لدى العدو.

ب أسلوب تدفّق المعلومات خلال قنوات الاتصال لدى العدو.

ج المعدات المستخدمة لدى العدو والمواصفات الفنية لها.

د التطبيقات والبرامج الأساسية المستخدمة في النظم الآلية لدى العدو.

المتابعة المستمرة لأي تحديث لهذه البيانات وملاحظة تطوره.

(ب) حرب المعلومات الدفاعية

(ب) حرب المعلومات الدفاعية

1. إن أهم ما يخشاه المخططون هو التهديد الناجم عن احتمال نجاح (حارس البوابة) لدى الطرف الآخر في التلاعب، أو خلال تلوث ناتج عن مراقبة استراتيجية، ولهذا تقوم كثير من الدول المتقدمة بوضع معايير وضوابط للمسائل المتعلقة بنقل التكنولوجيا، ووضع سياسة وقائية للابتكارات التكنولوجية ذات الطابع العسكري، وخصوصاً تكنولوجيا حرب المعلومات.

2. وتتضمن حرب المعلومات الدفاعية الآتي :

(أ) وضع الخطط الأمنية والفنية واتخاذ كافة الإجراءات التي تهدف إلى تأمين المعلومات المسجلة والمتداولة على الحواسب وأنظمة الاتصالات، أو غيرها من التعرُّض لأخطار السرقة، أو التدمير، أو التزييف.

(ب) حماية الأنظمة التي تحوي أو تنقل تلك المعلومات من أخطاء التعطيل والتدمير.

(ج) حماية نظم التسليك التي تعتبر الحواسب الآلية وبرامجها جزءا رئيساً من عملها.

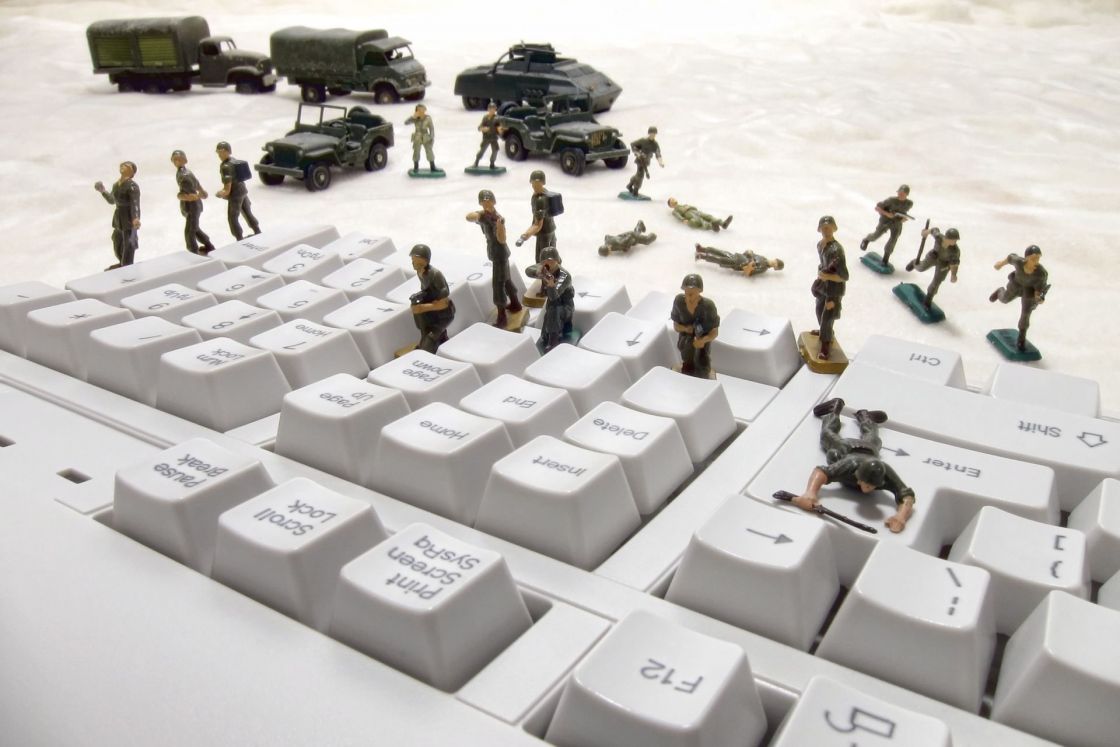

أشكال حرب المعلومات

أشكال حرب المعلومات

أشار الدكتور (مارتن ليبيكي) من جامعة الدفاع القومي الأمريكي إلى سبعة أنواع لحرب المعلومات وهي :

1. حرب القيادة والسيطرة .2. الحرب الاستخبارية.

3. الحرب الإلكترونية.

4. حرب العمليات النفسية.

5. حرب قراصنة المعلومات.

6. حرب المعلومات الاقتصادية.

7. حرب المعلومات الافتراضية.

وعلى الرغم من وجود الكثير من الدراسات والأبحاث والمناقشات ذات الصلة بمفهوم حرب المعلومات، إلاّ أنه يوجد الكثير من التعقيدات والمشاكل للتفريق بين ما هو حقيقي، وما هو محض توقعات. لكن هناك الكثير من الأدلة التي تشير إلى حقيقة ما أفرزته وستفرزه التقنية الحديثة. إن الوصول إلى تعريف جازم وصحيح في هذه الفترة من تطور التقنية سيؤدي إلى صياغة سياسات غير مكتملة النمو، لما هو حرب معلومات وما هو غير حرب معلومات. على كل حال، فإنه من الأهمية وضع بعض التعريفات التي ستساعد في الوصول إلى تعريف أدق وأشمل، وهذا لا يتأتى إلاّ بتفصيل كل نوع سابق فيكون التعريف الشامل الذي يتضمن جميع هذه الأنواع.